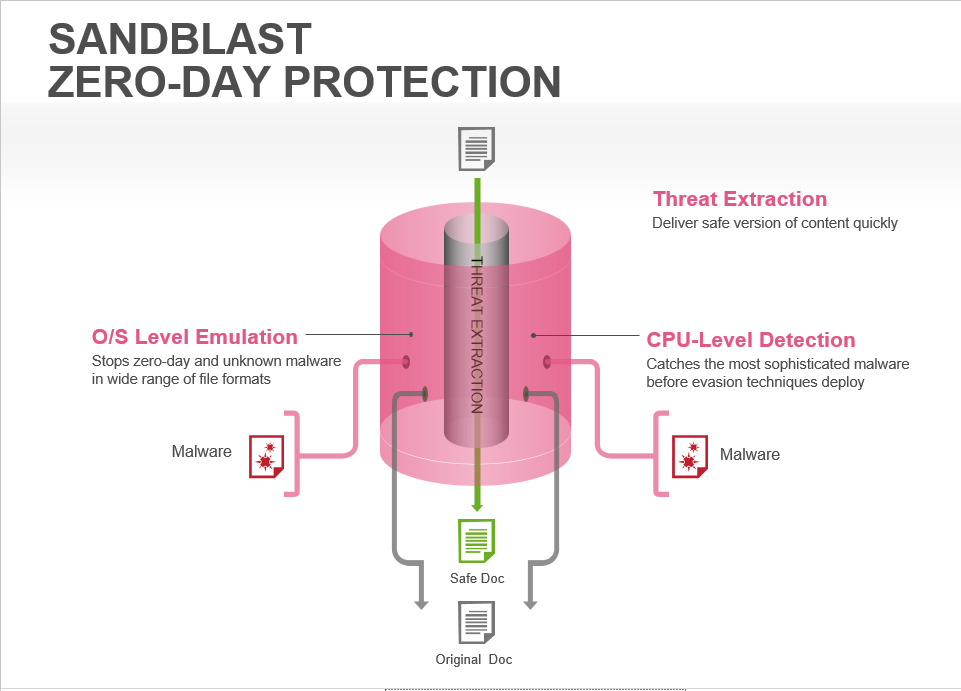

Schutz vor unbekannter Malware, Zero-Day-Bedrohungen und gezielten Angriffen durch unentdeckte Exploits. Die Checkpoint Sandbox SandBlast erhöht die IT- Security in Unternehmen durch Kombination von Erkennung auf CPU-Ebene und Sandboxing auf Betriebssystemebene. Die Bereitstellung absolut sicherer Dokumentenkopien bis zum Abschluss der vollständigen Analyse der Originaldokumente, bewahrt die Agilität und Kontinuität des Geschäftsablaufs.

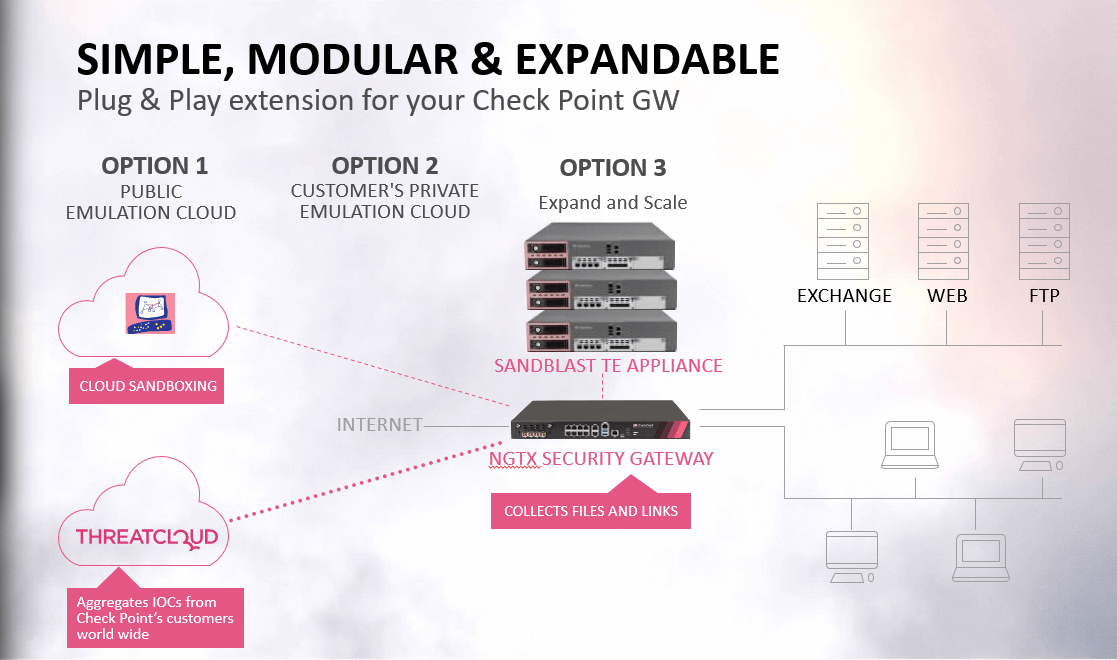

Da die Lösung exzellent skaliert, steht Ihnen SandBlast Checkpoint entsprechend Ihrer Unternehmensgröße (von kleinen mittelständischen Unternehmen bis zum Konzern) kosteneffizient zur Verfügung.