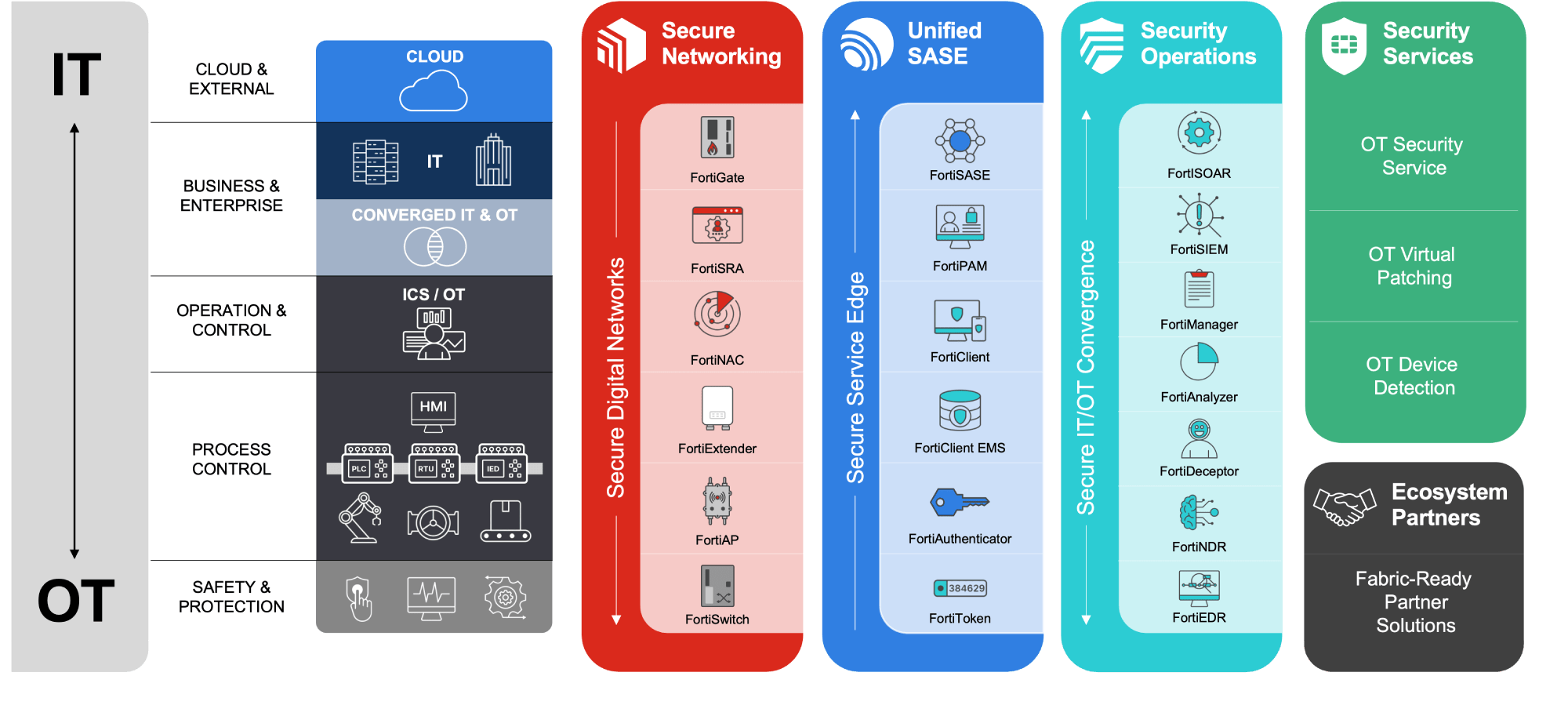

Um im Geschäftsumfeld schneller agieren zu können und Kostenvorteile zu nutzen, werden Workloads und Anwendungen in die Cloud migriert. Gleichzeitig ist ein enormer Anstieg bei den IoT-Geräten über mehrere Umgebungen hinweg zu verzeichnen. Netzwerkgrenzen lösen sich praktisch auf und werden dynamisch. Aufgrund fehlender, integrierter Sicherheitsfunktionen stellen diese Geräte für die IT-Security-Verantwortlichen ein großes Risiko dar.

Hinzu kommt eine stetig steigende Anzahl mobiler Endpoints, die ebenfalls auf das Unternehmensnetz zugreifen und gegebenenfalls die Kommunikation zwischen verschiedenen Niederlassungen über das Internet.

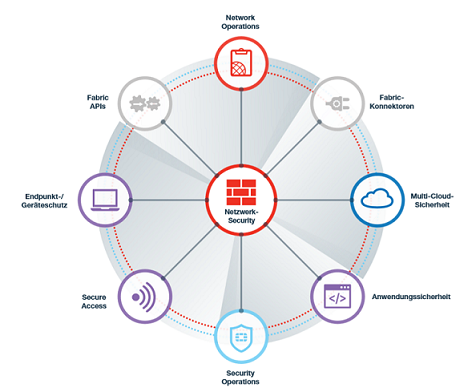

Im Resultat wird die Angriffsfläche stark erweitert und die Komplexität der zu schützenden Umgebung deutlich erhöht. Beim Management des Unternehmensnetzwerk entstehen neue Risiken, denen traditionelle Security-Tools wirkungslos gegenüberstehen. Disaggregierte Security-Einzellösungen sollen diese Lücken schließen, machen aber manuelle Administration und Bearbeitung großer Datenmengen notwendig notwendig ( Big Data ). Aufwand und Komplexität des Risiko- und Compliance-Managements steigen. Die IT-Security-Teams geraten zunehmend in einen Reaktionsmodus gegenüber aktuellen Bedrohungen und sind weniger in der strategischen Aufstellung gegenüber zukünftigen Anforderungen gebunden. Dem gegenüber stehen zunehmend raffinierter werdende, komplexere Threats in Form von Malware und Cyberangriffen jeder Art.